Tính năng phát hiện AP trái phép trong hệ thống wifi hoạt động như thế nào.

Updated: 22/10/2020

Tính năng phát hiện AP trái phép trong hệ thống wifi hoạt động như thế nào.

Trước khi tìm hiểu tính năng này hoạt động thể nào chúng ta cùng nhau dạo một dòng xem xét 2 tình huống thường có thể xảy ra khi sử dụng mạng wifi.

1. Người dùng tự đấu nối access point cá nhân vào hệ thống.

2. Một anh chàng tốt bụng nào đó tự phát ra wifi trùng tên với hệ thống wifi hiện tại, mục đích chính là lừa người dùng đăng nhập nhằm lấy thông tin từ người dùng.

Vậy làm sao người quản trị hệ thống wifi đối mặt thế nào với các vấn đề trên ?

Đối với 2 bài toán nêu trên người quản trị hệ thống wifi cần trả lời được 4 câu hỏi

1. Làm sao chúng ta phát hiện được đang có những thiết bị lạ phát wifi trái phép ?

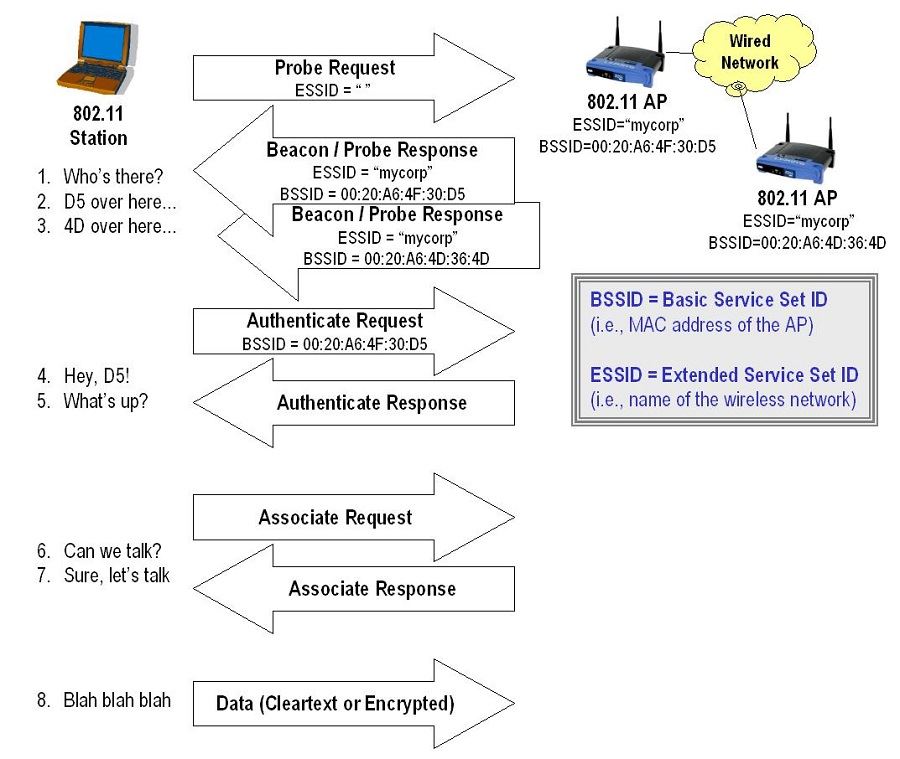

Để giải đáp câu hỏi này chúng ta xem xét một chút quá trình nhận diện lẫn nhau giữa thiết bị acces point và thiết bị người dùng nhé. Đối với thiết bị người dùng có 2 cơ chế để nhận diện SSID được phát ra từ Access Point.

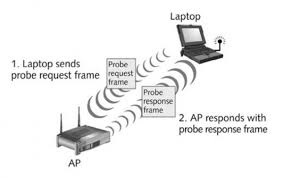

Cơ chế Active: Thiết bị di động hoặc laptop của người dùng khi enable chế độ wifi sẽ luôn broadcast gói tin Probe request ra môi trường xung quanh. Tất cả các access point nằm trong phạm vi boardcast của thiết bị client khi nhận được gói tin Probe request sẽ trả lời lại thiết bị client bằng gói tin Probe respone. Trong gói tin Probe respone, Access Point sẽ thông báo lại cho thiết bị client biết được các SSID hiện tại access point đang phát tên là gì, cường độ mạnh sóng là bao nhiêu, hỗ trợ cơ chế chứng thực nào

Chúng ta cùng xem mô hình chi tiết hơn một chút.

Như đã mô tả ở phần trên trong gói tin trong gói tin Probe respone trả về từ access point chưa nhiều thông tin tuy nhiên trong khuông khổ bài viết này chúng ta chỉ chú ý đến 2 thông số

BSSID: Mac address của access point hay nói đúng hơn là Mac Address của chip raido đang phát SSID, đối với access point chúng ta có 2 dạng mac address, Mac address của port uplink trên thiết bị dùng để giao tiếp với mạng có dây, mac address của của chip radio để giao tiếp với mạng không dây.

ESSID: Tên wifi đang được phát trên chip raido này.

Cơ chế Passive: Hoạt động tương tự như cơ chế Active. chỉ khác client trong trường hợp này đống vai trò thụ động. Trong cơ chế này client sẽ lắng nghe môi trường xung quanh để đón nhận các gói tin quảng bá Probe từ access point.

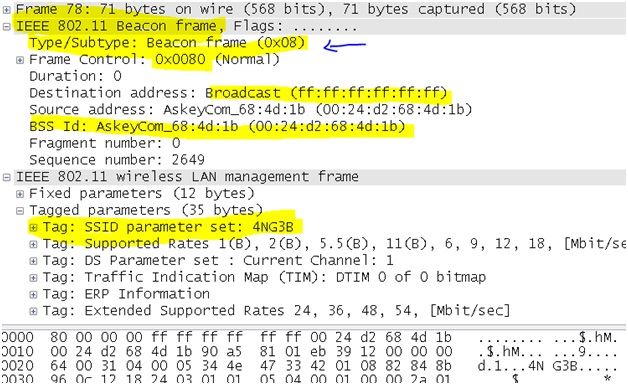

Gói tin Beacon access point broadcast trên mạng

Khi người quản trị bật tính năng phòng chống access point trái phép và SSID giả mạo, quy trình sẽ diễn ra như sau.

Access point dùng uplink broadcast ra toàn bộ mạng có dây để lấy địa chỉ mac address card NIC của toàn bộ thiết bị mạng có dây cùng broadcast domain với thiết bị access point. Từ đây access point xây dựng bản địa chỉ mac của toàn bộ mạng có dây.

Đồng thời chip radio trên access point sẽ lắng các gói tin Beacon và Probe phát ra từ các access point khác. Từ đây chúng ta có được thông tin ESSID"tên của SSID đang phát" và BSSID "địa chỉ mac của chip đang phát wifi".

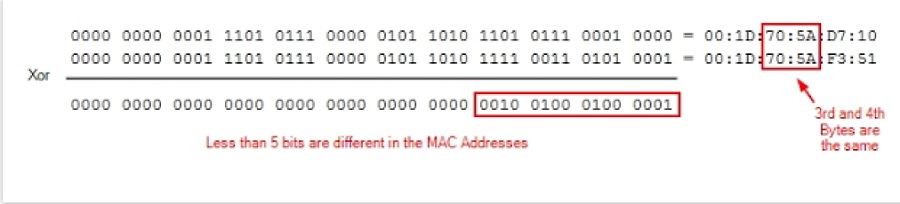

Như đã đề cập ở phần trên một access point có 2 dạng địa chỉ mac address. Địa chỉ mac dành giao tiếp với mạng có dây và địa chỉ mac dành cho giao tiếp với mạng không dây. Quy trình 2 bước đầu tiên đã giúp chúng ta có được thông tin của 2 dạng đỉa chỉ mac nêu trên của toàn bộ thiết bị access point trong cùng một broadcast domain. Vì vậy công việc còn lại chỉ là chuyển đổi 2 thông số này thành dạng nhị phân và so sánh bằng thuật toán X OR, nếu 2 thông số này giống nhau ở byes thứ 3 và thứ 4 và khác nhau ở 5 bit cuối thì hệ điều hành trên access point có thể nhận định đây là SSID được phát bởi một thiết bị access point nằm chung broadcast domain với nó. Các AP hợp pháp trên cùng một hệ thống được cấu hình để nhận biết lẫn nhau. Đồng nghĩa các AP này biết được địa chỉ mac port uplink và địa chỉ mac chip radio của từng AP cụ thể. Vì vậy với việc khi hệ điều hành phát hiện có một AP nào đó có địa chỉ Mac Wired mà nó không biết đang phát SSID trong hệ thống => AP này là bất hợp pháp.

2. Làm sao phân định được thiết bị đang phát SSID trái phép nằm ngoài mạng local ?

Sau khi so sánh địa chỉ mac của chíp radio không trùng khớp với bất cứ Mac Wired nào có trong database = > SSID này được phát bởi một thiết bị nằm ngoài boardcast domain.

3. Làm sao sao ngăn chặn người dùng kết nối vào các SSID trái phép này ?

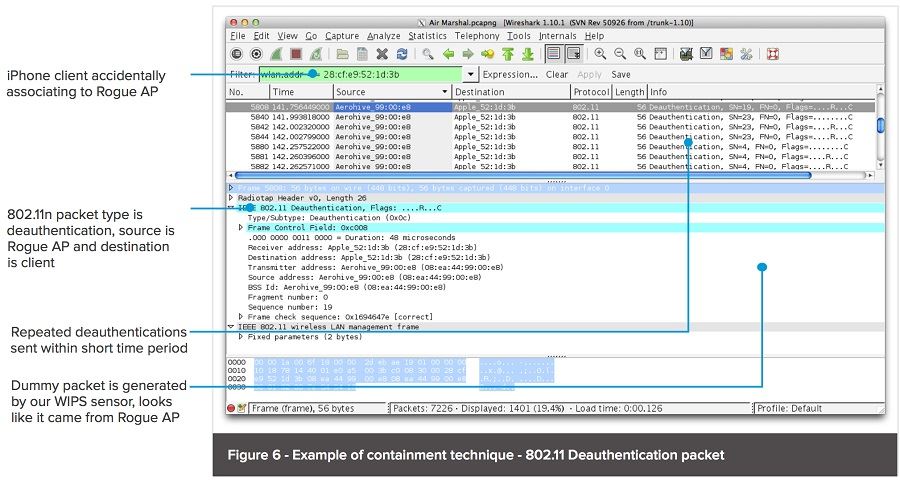

Khi xác định AP và SSID này là trái phép. Chíp Radio trên thiết bi Access Point sẽ lắng nghe môi trường truyền, bất kỳ khi nào thấy được AP trái phép quản bá SSID “Access Point Beacon”. Lặp tức hệ thống sẽ Boardcase 3 dạng gói tin.

802.11 Broadcast deauthorizations with source = Rogue AP, destination = broadcast

802.11 Deauthorization messages with source = Rogue AP, destination MAC = client

802.11 Deauthorization and disassociate messages with source = client, destination = Rogue AP

Điều này sẽ làm gián đoạn liên tục kết nối của Client đến AP trái phép dẫn đến người dùng không sử dụng được